|

隨著儲存技術的進展,早期的磁片如今已由體積更輕巧、單位容量更大的隨身碟所取代,也由於其攜帶方便、隨插即用的特性,成為電腦病毒感染及散播的最佳媒介,而所衍生的資料外洩事件亦逐年攀升,因此如何安全使用隨身碟已儼然成為一項重要的資訊安全議題。 |

檔案管理局檔案資訊組管理師 范益慎 |

|

|

| |

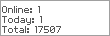

隨著筆記型電腦、MP3、電子書、數位相機及智慧型手機等具有USB介面的數位產品日益普及,拇指碟及行動硬碟等可攜式USB儲存裝置已成為貯存資訊的重要媒體,惟根據趨勢科技2009年第四季亞太地區電腦病毒感染途逕的統計報告,卸除式/實體裝置已成為僅次於「網際網路下載」及「其它惡意軟體所安裝的程式」,高居排行榜第3高的感染途徑(如圖1)。 |

| |

|

| 圖1 2009年第4季亞太地區電腦病毒感染途徑排行 |

| |

|

| 資料來源: |

<http://tw.trendmicro.com/tw/about/news/pr/

article/20100129110737.html> (15 Oct.2010). |

|

| |

| 如何因應隨身碟的使用風險,可從兩個面向思考: |

| |

|

|

| |

(一) |

隨身碟加密:即便隨身碟遺失或遭窃,仍可藉由密文破譯的時間來進行減損作為(例:更改金融密碼),有關加密的方式,可參閱本報第35期「檔案上好鎖,資料不外洩」之介紹。 |

| |

|

|

| |

(二) |

隨身碟防毒:將於本文中介紹隨身碟防毒的一些方法,以避免電腦病毒藉由隨身碟,於不同的個人電腦上進行交叉感染的機會。 |

微軟作業系統為方便使用者安裝應用程式,提供自動播放(autoplay)及自動執行檔(autorun.inf)的防呆機制,讓使用者將CD、DVD插入光碟機或將拇指碟、外接式硬碟接上主機時,能夠自動執行autorun.inf檔中所指定的程式,而不必於複雜的目錄尋找安裝執行檔。隨身碟病毒即利用此一特性,當USB儲存裝置插入含有病毒的電腦時,即將病毒植入隨身碟並加以隱藏,並修改autorun.inf中的執行命令,使其導向病毒執行檔的位置。當使用者將此已中毒的隨身碟攜至另一部乾淨的電腦使用時,Windows系統會自動尋找並執行隨身碟根目錄下autorun.inf所指定的病毒程式,造成電腦中毒。 |

| |

| |

| 以下以電腦主機端及隨身碟兩部分說明常見的防護機制: |

| |

(一) |

主機端 |

| |

|

|

|

| |

|

1. |

停用「自動執行」登錄機碼 |

| |

|

|

|

| |

|

|

由微軟網站( http://support.microsoft.com/kb/967715/

)下載並執行Disable AutoRun MicrosoftFixit50471.msi

封裝檔(執行後將機碼HKEY_CURRENT_USER\SOFTWARE

\Microsoft\Windows\CurrentVersion\policies\Explorer\

NoDriveTypeAutorun的值設為0xFF),然後重新啟動電腦

,即可關閉所有磁碟機的自動執行功能。 |

| |

|

|

|

|

| |

|

2. |

更新Windows 中自動播放的功能 |

| |

|

|

|

| |

|

|

|

| |

|

|

|

|

| |

|

3. |

安裝防毒軟體 |

| |

|

|

|

|

| |

|

|

以上所述方法,僅藉由關閉自動執行的功能以防堵可能的感染途徑,其並無偵測及掃毒的功能,若隨身碟於未受保護的共用電腦上感染了病毒,勢將隨著隨身碟的使用而四處散播,因此仍建議於個人電腦上安裝防毒軟體作為基本的防護,以確保資料的安全。目前市售的防毒軟體諸如諾頓(Norton)、賽門鐵克(Symantec)、趨勢(Trend)及卡巴斯基(Kaspersky)等在防毒的機制上都有不錯的功效。而免費且常見的隨身碟防毒軟體則有USB Cleaner、kavo killer、Wow! USB Protector及Wow! USB VirusKiller,各有其優劣。本文僅挑選安裝容易、操作簡單的Wow! USB VirusKiller進行介紹,該軟體為中央研究院資訊科學所自由軟體鑄造場所發行的自由軟體: |

| |

|

|

|

|

| |

|

|

(1) |

Wow! USB VirusKiller 0.80 中文版安裝軟體下載:網址http://www.openfoundry.org/of/projects/906/

download |

| |

|

|

|

|

| |

|

|

(2) |

執行安裝檔。 |

| |

|

|

|

|

| |

|

|

(3) |

依安裝精靈逐步執行安裝作業。 |

| |

|

|

|

|

| |

|

|

(4) |

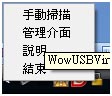

安裝完成後會在 Windows系統常駐列見到鎖頭的小圖示(如圖2)。 |

| |

|

|

|

|

| |

|

|

|

|

| |

|

|

|

圖2 系統常駐列Wow USB VirusKiller圖示 |

| |

|

|

|

|

| |

|

|

(5) |

重新啟動電腦 |

| |

|

|

|

|

| |

|

|

(6) |

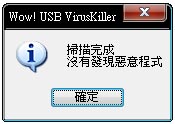

當插入隨身碟後會自動啟動掃描,亦可以手動的方式選點系統常駐列鎖頭圖示,按右鍵,選按【手動掃描】(如圖3),掃描完成後會顯示掃毒結果(如圖4)。 |

| |

|

|

|

|

| |

|

|

|

|

| |

|

|

|

圖3 Wow USB VirusKiller的快顯功能選項 |

| |

|

|

|

|

| |

|

|

|

|

| |

|

|

|

圖4 Wow USB VirusKiller的病毒掃描結果 |

| |

|

|

|

|

| |

|

|

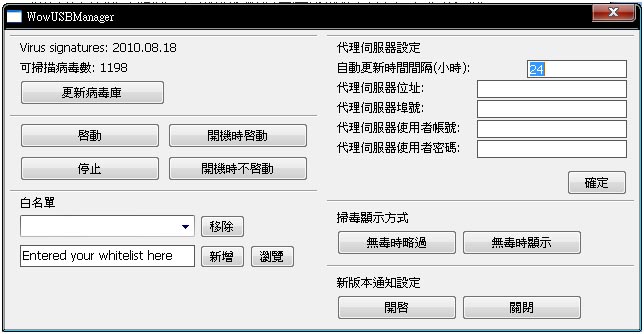

(7) |

管理介面(如圖5)則提供「更新病毒庫」及「設定白名單」等功能,用以下載最新病毒碼及以白名單略過遭誤判為病毒的正常檔案 。 |

| |

|

|

|

|

| |

|

|

|

|

| |

|

|

|

圖5 WowUSBManager管理介面 |

| |

|

|

|

| |

(二) |

隨身碟 |

| |

|

|

|

| |

|

1. |

設立唯讀autorun.inf資料夾 |

| |

|

|

|

| |

|

|

利用微軟作業系統無法在同一個目錄下建立兩個相同檔名文件的特性,於隨身碟的根目錄下預先建立一個唯讀的autorun.inf資料夾,讓病毒無法再建立惡意的autorun.inf,這方法於早期頗有防止隨身碟病毒的成效,惟現行較新的隨身碟病毒已能先清除該資料夾的屬性後再建造autorun.inf,因此這個方式僅能作為基本的免疫功能。 |

| |

|

|

|

| |

|

2. |

變更隨身碟的圖示 |

| |

|

|

|

| |

|

|

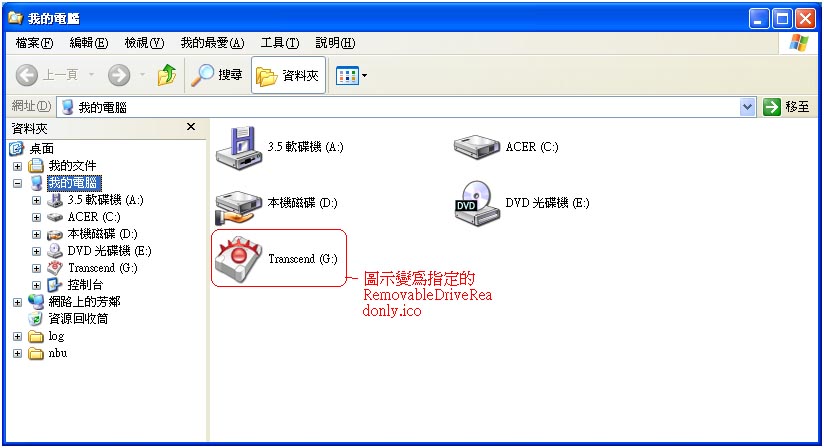

在autorun.inf的[autorun]項下加入以下指令: |

| |

|

|

|

| |

|

|

當將隨身碟插入主機後,隨身碟顯示的圖示應該為所指定的圖示,若發現隨身碟顯示的圖示非所指定的副檔名(如圖6),表示autorun.inf被竄改了,即為隨身碟中毒的徵兆。注意!這方式僅作為預警功能,且即使圖示沒有變化,亦不表示隨身碟沒有中毒。 |

| |

|

|

|

| |

|

|

|

| |

|

|

圖6 插入隨身碟,於我的電腦顯示的隨身碟圖示 |

| |

| |

本文雖然介紹了一些使用USB裝置的安全技巧,但是電腦病毒的變異非常快速,隨時均有新病毒產生,防不勝防,因此除了使用上述技巧外,在將隨身碟插入電腦前,應確認電腦是否安裝防毒軟體、病毒碼是否更新,以及作業系統漏洞是否修補,以確保使用環境的安全性;插入電腦後應隨即對隨身碟進行病毒掃描,以避免病毒於電腦間進行交叉感染,平時養成良好的使用習慣,可有效降低隨身碟受害的機率。 |

| |

參考資料:

|

| 1. |

趨勢科技網站亞太區第四季資安威脅報告,<亞太地區感染途徑排行>

(28 Jan.2010)。 <http://tw.trendmicro.com/tw/about/news/

pr/article/20100129110737.html> (15 Oct.2010). |

| 2. |

微軟技術支援網站,<如何停用 Windows 中的自動執行功能>(31

Aug. 2010)。 <http://support.microsoft.com/kb/967715/> (

15 Oct. 2010). |

| 3. |

微軟技術支援網站,< Windows 中自動播放功能的更新> (18 Jan.

2010)。 http://support.microsoft.com/kb/971029 (15 Oct.

2010). |

| |

|